原文來自 FreeBuf ,但是被和諧了,放在這邊以供日後查詢

FreeBuf.COM by clouds / Mar 23, 2017 at 2:11 PM

在維基解密曝光的CIA-Vault7文檔中,包含了一堆晦澀難懂的名詞、行話,以及一些不完整的描述和註冊連結,這些資訊非常有趣,但很多術語卻讓人很難理解。所以,在遍歷了所有Vault7文檔之後,我根據真實意思和一些可以查詢到的結果,盡可能多地對其中涉及的駭客工具作了解釋,以供參考研究,歡迎大家指正交流。

以下內容中,有些是根據提及的測試設備、開發者注釋等資訊得出的比較貼合實際意思的解釋;而一些商業性工具(如洛克希德馬丁的DART軟體)、文檔中涉及的註冊連結和運行代號,在此就不作羅列。讓我們隨著Freebuf一起來走近CIA的網路軍火庫:

EDB部門涉及的駭客工具

Embedded Development Branch(EDB,嵌入式研發部門),該部門負責對電話、工作站電腦、智慧電視等目標設備進行入侵破解或植入內置工具,手段可以算是軟硬兼施,他們開發的工具包括:

Pterodactyl:一個“支援介質拷貝複製的通用硬體解決方案”工具,它可以通過諸如樹莓派( Raspberry Pi)之類的嵌入式單板機,對目標電腦進行資料拷貝;(vault7中出現次數:107)

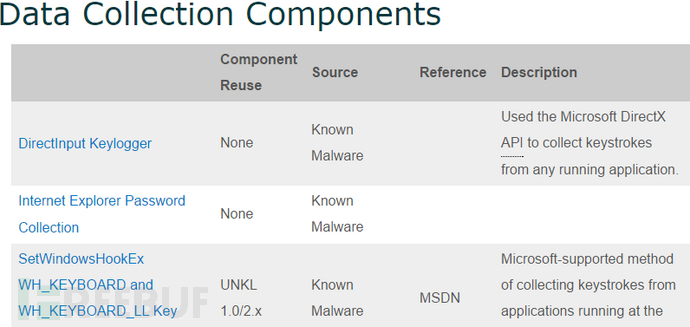

SparrowHawk:適用於跨平臺架構和基於Unix系統的鍵盤記錄器,收集目標使用者鍵盤記錄,並進行格式整理統一;(vault7中出現次數:91)

DerStarke:針對蘋果OSX系統的啟動驅動級(Boot-level)的rookit植入木馬;(vault7中出現次數:79)

GyrFalcon:用於針對OpenSSH用戶端的資料獲取工具,可以跟蹤ssh連接、獲取用戶名密碼以及連接資料內容等資訊;(vault7中出現次數:36)

SnowyOwl:針對目標系統,基於OpenSSH會話進行代碼注入;(vault7中出現次數:13)

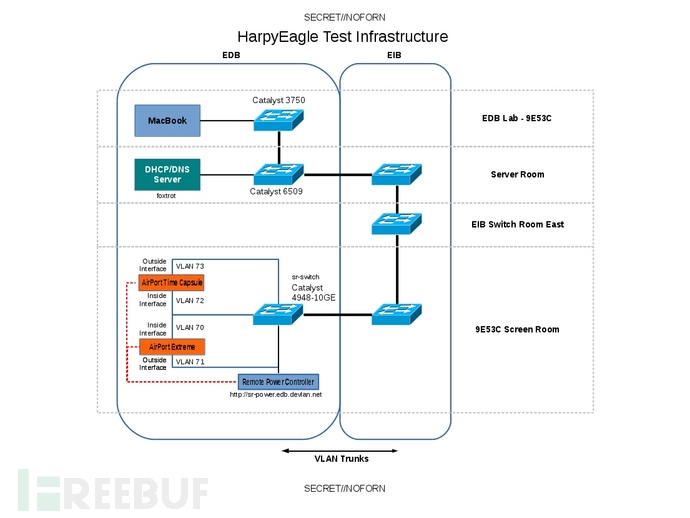

HarpyEagle:是專門針對蘋果路由器AirportExtreme和Wi-Fi存放裝置Time Capsule而設計的,目的是遠端或本地獲取root許可權並進行rootkit植入;(vault7中出現次數:60)

BaldEagle:針對Unix系統硬體抽象層的HALdaemon漏洞利用工具;(vault7中出現次數:27)

MaddeningWhispers:針對Vanguard設備進行遠端入侵的漏洞利用工具;(vault7中出現次數:34)

CRUCIBLE:自動化的可利用漏洞識別(automatedexploit identification)工具;(vault7中出現的次數:8)

YarnBall:在部署有效載荷或資料竊取時使用的隱蔽USB存儲工具;(vault7中出現次數:43)

GreenPacket:針對GreenPacket路由設備進行木馬植入的工具套裝;(vault7中出現次數:11)

QuarkMatter:另一款針對OSX系統的啟動驅動級植入木馬;(vault7中出現次數:40)

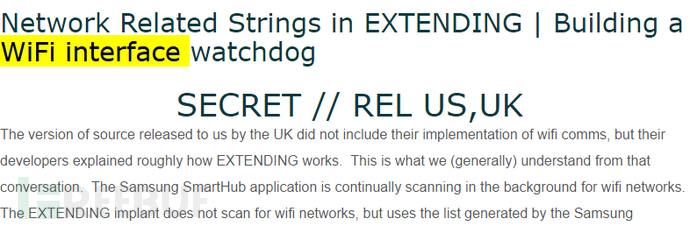

Weeping Angel:由CIA和英國MI5共同開發的針對三星智慧電視的木馬植入工具元件。該竊聽軟體感染智慧電視後,會劫持電視的關機操作,保持程式的後臺運行,讓用戶誤以為已經關機了,之後它會啟動麥克風,開啟錄音功能,然後將錄音內容回傳到CIA的後臺伺服器;(vault7中出現次數:65)

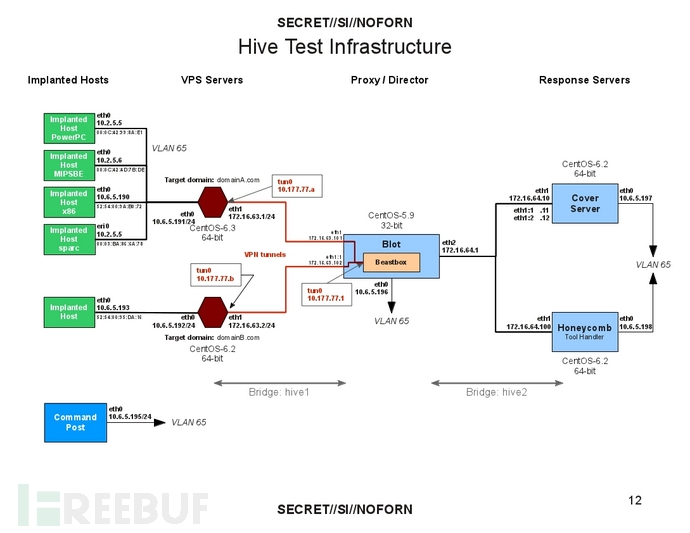

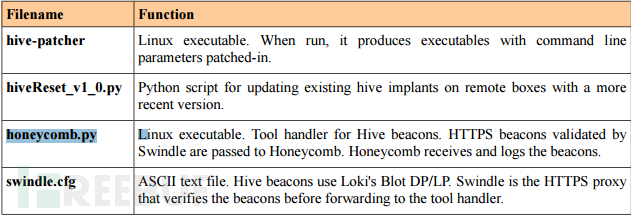

Hive:針對Windows和UNIX系統,為其它攻擊部署和工具提供入侵協助的元件平臺;(vault7中出現次數:197)

Honeycomb:用於配合Hive,運行於linux系統的,針對Swindle或Blot代理伺服器的資料收集處理腳本工具;(vault7中出現次數:78)

CutThroat:構建於代理伺服器之上,用於向目標系統發送資料的虛擬機器介面;(vault7中出現次數:232)

Bee Sting:用於HTTP連接中的iFrame注入工具;(vault7中出現次數:21)

Sontaran:用於針對西門子OpenStage數位電話進行入侵的工具;(vault7中出現次數:83)

Secret Squirrel (SQRL):由遠端研發部門RDB和嵌入式研發部門共同開發的工具,目前還不知曉具體用途 。

RDB部門涉及的駭客工具

Remote Development Branch(RDB,遠端研發部門),Vault7文檔中涉及該部門的資料相對較少。

Umbrage:一項團隊模式的網路攻擊平臺,CIA技術人員通過該平臺收集大量公開的駭客工具、攻擊技術、一些洩露資料中包含的可用代碼和相關思路方法,以此形成一個網路攻擊特徵庫,可應用於網路攻擊活動的調查取證。另據其它媒體報導,CIA可以通過該特徵庫採取模仿、混淆等多種戰術,發起針對目標系統的“虛假標記”網路攻擊,故意留下蛛絲馬跡,讓人作出錯誤判斷,達到迷惑敵人、嫁禍於人,隱藏自己的目的。(vault7中出現次數:46)

ShoulderSurfer:從MicrosoftExchange中提取資料的工具;(vault7中出現次數:43)

OSB(行動支持部門)涉及的駭客工具

Operational Support Branch,除了維護一些有用的軟體工具之外,OSB部門還針對一些個別行動目標開發了通用的解決方案,這其中就包括一些對Windows系統和手機APP的入侵工具:

Time Stomper:用來在特定網路入侵行動中修改攻擊載荷時間戳記屬性的工具;(vault7中出現次數:12)

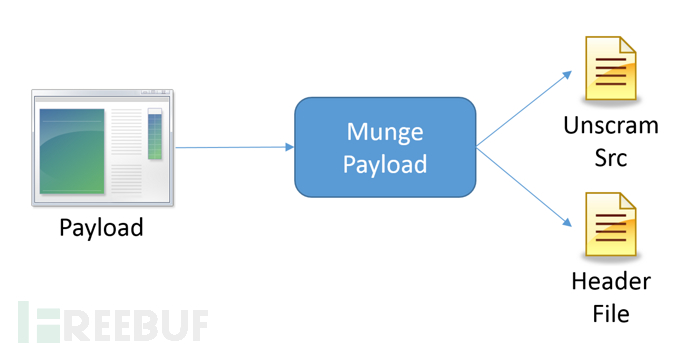

Munge Payload:對攻擊載荷進行加密和免殺處理的工具;(vault7中出現次數:65)

Magical Mutt:可以實現惡意DLL注入並能監控目標系統進程的工具;(vault7中出現次數:16)

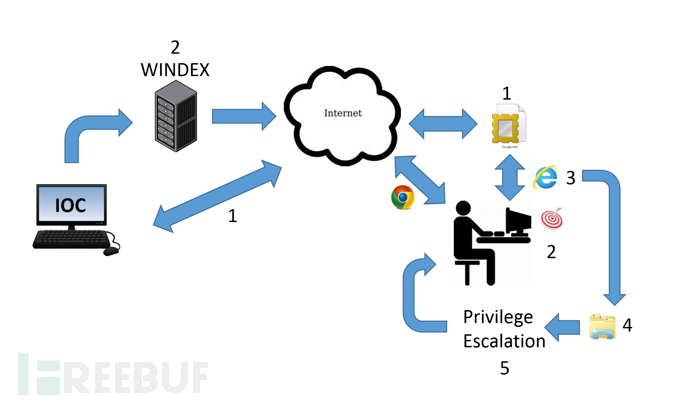

Flash Bang:流覽器沙箱逃逸和劫持工具,當成功逃逸或劫持後,可以實現對目標系統的進一步提權操作;vault7中出現的次數:27

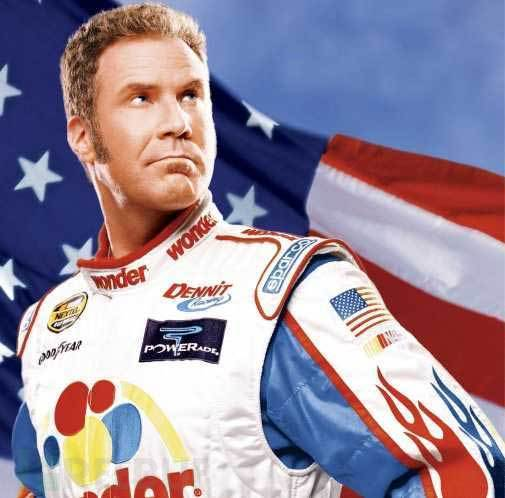

RickyBobby:以電影《塔拉德加之夜》中的角色RickyBobby命名,包含多種DLL攻擊檔和執行腳本的一款羽量級的遠控植入工具,可以實現對目標系統的埠監聽、上傳和下載和命令執行等功能;(vault7中出現次數:21)

Fight Club:在特定攻擊活動中,利用移動載體作為傳播仲介,通過在VLC、WinRAR、TrueCrypt、Shamela和Microsoft Office等軟體安裝程式中捆綁RickyBobby遠控,,實現控制感染目標系統的工具元件;(vault7中出現次數:21)

Melomy DriveIn:劫持VLC播放機DLL進程,間接植入RickyBobby遠控;(vault7中出現次數:9)

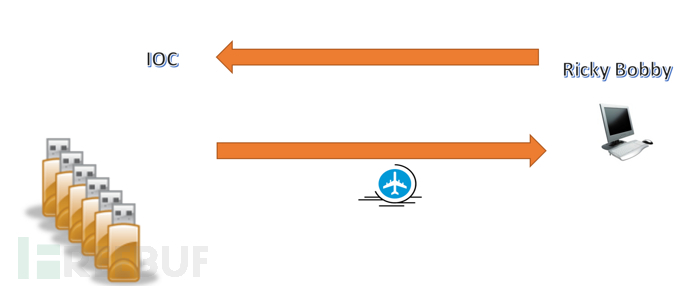

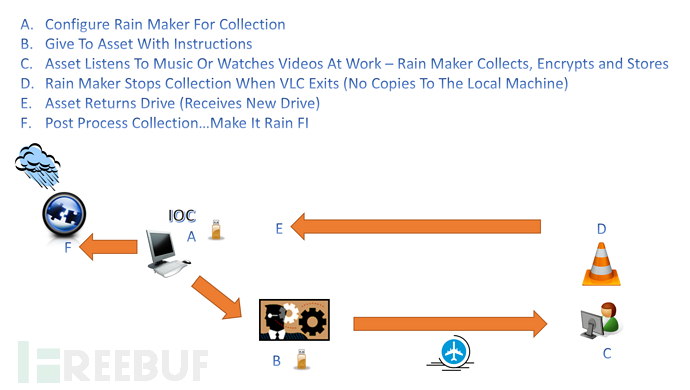

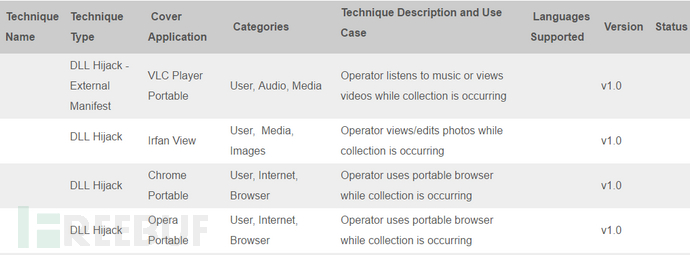

Rain Maker:隱藏於綠色版VLC播放機程式中,利用移動載體作為感染傳播仲介,當使用者向網路隔離的目標系統中插入感染U盤介質時,可以隱蔽實施對網路隔離系統的檔竊取和資訊收集;(vault7中出現次數:101)

Improvise:支援Windows、Mac和Linux主流作業系統的資料收集和竊取工具,可以用於攻擊配置、資料後處理、Payload調整設置和攻擊方法選擇的工具集。針對不同的攻擊目標系統,還定義了極具酒吧韻味的名字:Margarita, Dancefloor, Jukebox;(vault7中出現次數:28)

Basic Bit:一款針對Windows系統的鍵盤記錄工具;(vault7中出現次數:158)

Fine Dining:為執行入侵任務的技術特工提供的一系列定制服務,如生成一個偽裝的PDF文檔,利用該文檔在目標Mac系統中執行檔搜集任務,或對特定程式執行DLL劫持;(vault7中出現次數:53)

HammerDrill:利用CD/DVD作為傳播感染介質,通過向磁片中寫入惡意程式碼,實現對目標系統的感染控制;vault7中出現的次數:在HammerDrill v2.0版本中還有一項功能:若目標系統正在使用Nero進行軟體燒錄,就會在燒錄的新盤中安裝32-bit的隱藏木馬程式;(vault7中出現次數:12)

Taxman :(vault7中無介紹)

HyenasHurdle :(vault7中無介紹)

AIB(自動植入部門)涉及的駭客工具

Automated Implant Branch,該部門負責一些植入類木馬遠控程式的研發,雖然涉及的大部分駭客工具未給出具體說明,但從部分曝光工具可以窺見其大概意圖:

Frog Prince:全功能木馬遠控植入集成系統,包括C&C控制端、埠監聽和植入軟體;(vault7中出現次數:38)

Grasshopper:針對Windows系統的一個高度可配置木馬遠控植入工具;(vault7中出現次數:91)

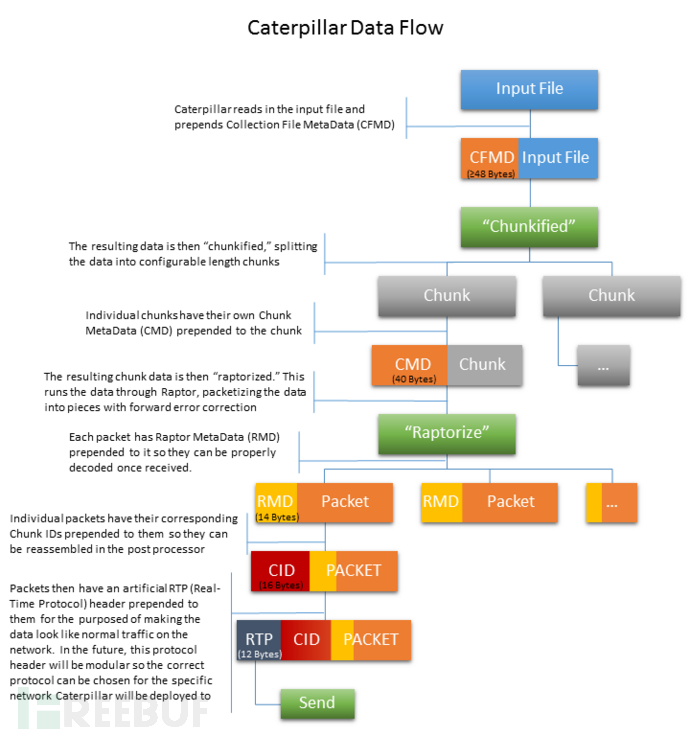

Caterpillar:通過安全傳輸方式從目標系統獲取檔的工具;(vault7中出現次數:85)

AntHill:似乎是一個遠控植入軟體用來進行檔管理的元件;(vault7中出現次數:28)

The Gibson:似乎是一個用來進行C&C控制和監聽的程式元件;(vault7中出現次數:19)

Galleon:從目的電腦中把檔通過安全傳輸方式複製到控制端的一組腳本和工具集;(vault7中出現次數:38)

Assassin:(vault7中無介紹)

HercBeetle – (vault7中無介紹)

CandyMountain –(vault7中無介紹)

Hornet – (vault7中無介紹)

Cascade –(vault7中無介紹)

MagicVikings – (vault7中無介紹)

NDB(網路設備部門)涉及的駭客工具

Network Devices Branch,不像其它EDB、NDB部門一樣有直觀的上級主管部門說明,該部門的上級主管部門SED尚不明確。

AfterMidnight:一個使用DLL注入技術對Windows系統進行系統提權的工具套裝;(vault7中出現次數:13)

Packrat:由開源或商業工具集成的一個實施自動監聽的軟體套裝,可以適用於VMWare Workstation、VMWare ESXi、VirtualBox、OpenStack、KVM/QEMU、Docker、AWS、Google Compute Cloud等不同服務系統的配置監聽;(vault7中出現次數:34)

RoidRage:針對Android 5.0以前的設備進行木馬植入和漏洞利用的工具;(vault7中出現次數:104)

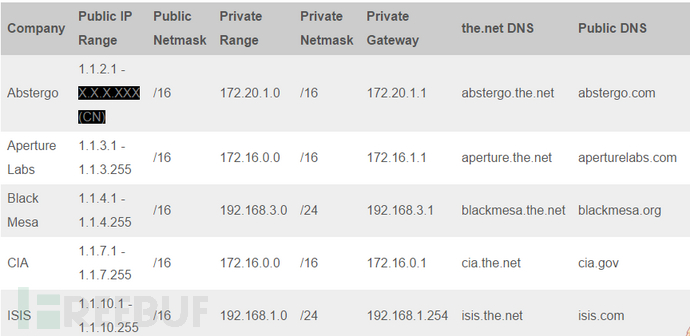

The.Net:包含一系列虛構公司名稱,如Umbrella、Abstergo等,用於類比真實內外網路通信的一個網路配置工具套裝;(vault7中出現次數:1411)

Philosoraptor:尚不清楚具體用途,但從其“聲稱目的”可以看出,該工具用來描述和展示商務軟體工具的獨特性功能;(vault7中出現次數:32)

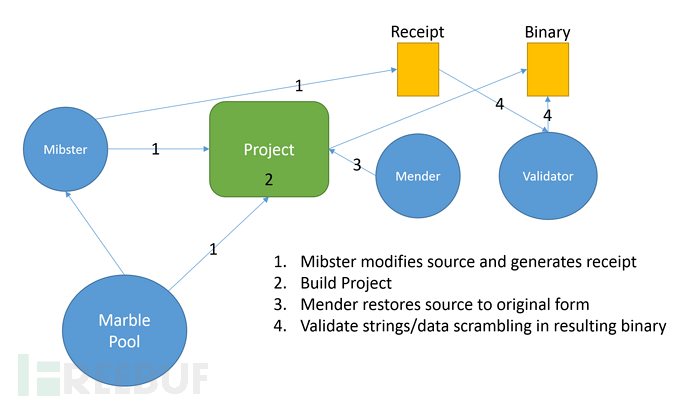

Marble Framework:用來對駭客軟體的開發代碼進行混淆處理、防止被歸因調查取證的工具,與其它同類工具共同形成一個整體的混淆編碼系統;(vault7中出現次數:66)

Kraken:似乎是用來對網路攻擊活動進行專案管理和狀態跟蹤的工具;(vault7中出現次數:23)

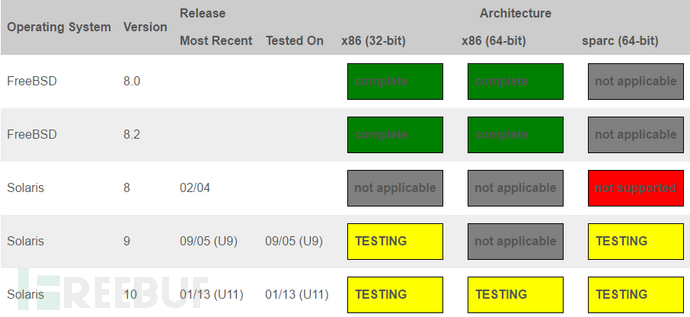

Fluxwire:承包商提供分散式集成網路管理工具,用於對連接入網的設備進行狀態管理和命令配置,支援9種類型的作業系統和6種架構模式(詳細參見說明);(vault7中出現次數:78)

Cocoon :(vault7中無介紹)

Tremor :(vault7中無介紹)

涉及iOS系統的駭客工具

Adderall:一款從iOS設備中提取檔和內核緩存的工具;(vault7中出現次數:132)

ElderPiggy:iOS系統提權工具;(vault7中出現次數:39)

NightVision:讀取和記錄iOS系統內核存儲的工具;(vault7中出現次數:122)

Nightskies:通過CrunchyLimeSkies工具針對iOS系統進行木馬植入的工具;(vault7中出現次數:83)

Mcnugget:針對iOS系統植入木馬進行任務管理和控制的工具;(vault7中出現次數:174)

HAMR:針對移動作業系統進行流覽器漏洞利用的工具;(vault7中出現次數:139)

DRBOOM:針對iOS 8.2之前系統,進行單步木馬植入的工具;(vault7中出現次數:9)

涉及Andriod系統的駭客工具

文檔中提到,CIA針對Andriod系統開發了多個可利用漏洞,但這些漏洞資訊已經經過編輯處理,所以,在此只對涉及的一些典型駭客工具作出介紹:

AngerQuake(後改名為AngerManagement):針對Andriod系統,收集存在漏洞的流覽器外掛程式,提供給HAMR工具執行漏洞利用;(vault7中出現次數:69)

Orion:針對Andriod系統的一個webkit漏洞利用工具,適用於Andriod4.0\4.1\4.2;(vault7中出現次數:35)

Freedroid:一款Andriod系統提權工具;(vault7中出現次數:86)

除此之外,針對Andriod系統,CIA還具有諸如Barracuda、FlameSkimmer、Spearow、Dragonfly等多種流覽器進行漏洞利用和入侵提權的工具,具體請點此參閱。

總結

從維琪解密曝光的vault7文檔中可知,CIA非常重視網路入侵技術能力建設,從工具設計、代碼編寫、程式部署、後期維護、攻擊實施等多個方面,都把網路攻擊活動當成一項系統化工程來進行實施;另外,從CIA組織架構來看,其各個分支部門分工明確、責任清晰、目標統一,雖然研究的重點各不相同,但最終又能形成針對各種網路攻擊任務的團隊協作和合力出擊,威脅巨大。據維琪解密聲稱,後續還會對大量CIA資料進行公佈曝光,Freebuf將持續關注該事件的最新進展,同時繼續深入分析現有內容,第一時間披露相關資訊。

*參考來源:techcrunch,freebuf小編clouds編譯,轉載請注明來自Freebuf.com。